Smart Metering

Smart Meter PKI

Kryptografiemodule ermöglichen die schnelle, sichere und effiziente Erstellung, Verwaltung und Speicherung von Schlüsseln und Zertifikaten. Diese sind entscheidend für die sichere Kommunikation zwischen Smart Meter Gateways und Marktteilnehmern gemäß den gesetzlichen Anforderungen – einschließlich aller kryptografischen Komponenten der Smart Meter PKI.

Die DARZ GmbH bietet umfassende IT-Sicherheitslösungen für alle durch BSI TR-03109 geregelten Prozesse – von der Herstellung, Verwaltung und dem Betrieb von Smart-Meter-Gateways über die CLS-Steuerung und MAKO auf AS4-Basis bis hin zur Kommunikation über die BDEW-Web-API.

- Smart Meter PKI: Sichere Zertifikatsdienste für alle Rollen im Smart Metering – als Managed Service über DARZ verfügbar

- Rechtliche Konformität: Umfassende Unterstützung aller BSI TR-03109-Prozesse in Produktion, Verwaltung und Kommunikation

- Verschlüsselung & Kommunikation: Leistungsstarke, einheitliche Sicherheitsinfrastruktur über den MTG CryptoController

- End-to-End-Anwendungsfälle: Abdeckung von SMGW-Produktion, GWA-Management, pEMT/aEMT-Funktionen, AS4 MAKO und BDEW Web API

- CLS-Konnektivität: MTG CLS Stack ermöglicht schnelle, regelkonforme IoT-Geräteintegration mit SMGWs

- Zukunftssichere Integration: Nahtloser Markteintritt für IoT-Hersteller im Smart-Metering-Umfeld

- HSM-Integration: Herstellerunabhängige Hardware-Sicherheitsmodule erfüllen höchste Sicherheits- und Compliance-Standards

BDEW Web-API-Services: MaLo-ID- & Verzeichnisdienst-Abfrage sowie regelkonforme Schaltbefehlübermittlung

Einfache Integration in ERP-Systeme & Netzleitstellen. Sichere Anbindung im DARZ-Rechenzentrum. Flexibel & workflow-optimiert!

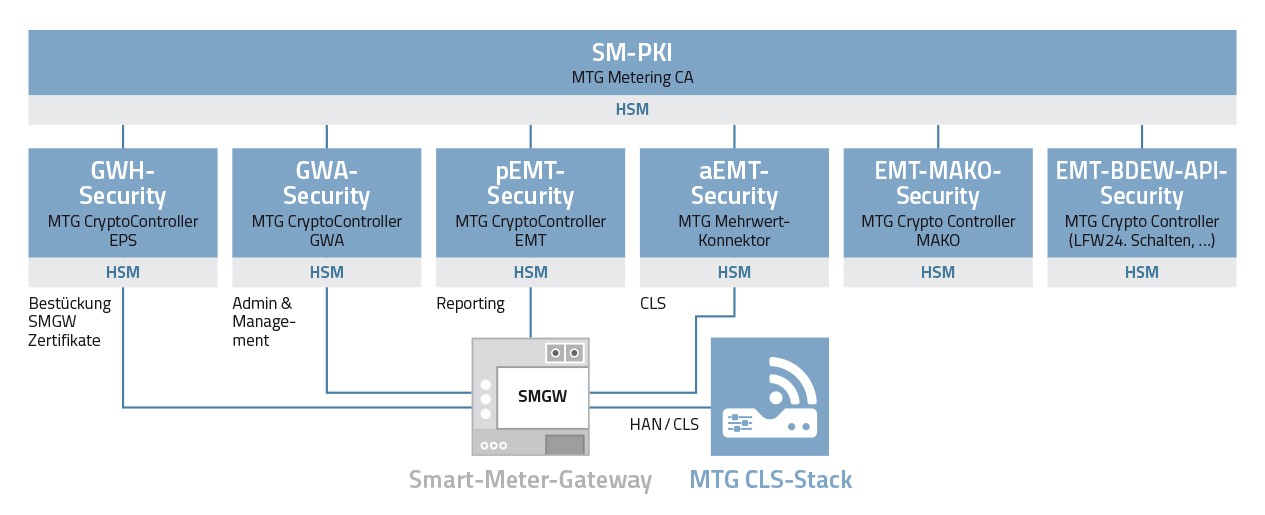

IT-Sicherheitsbausteine auf Basis der Smart Meter PKI

Überblick: MTG IT-Security-Bausteine für die geschützte Kommunikation mit SMGW und Marktteilnehmern (© MTG)

Gemeinsam mit unserem Partner MTG stellen wir die passenden Lösungen bereit, um die gestiegenen Sicherheitsanforderungen im Energiemarkt zuverlässig zu erfüllen. Die gesetzlichen Vorgaben heben die Datenkommunikation auf ein neues Sicherheitsniveau und gewährleisten den vertraulichen sowie sicheren Austausch von Informationen und Schaltbefehlen zwischen allen Marktteilnehmern.

Die Smart Meter PKI gemäß BSI TR-03109 bildet die zentrale Sicherheitsinfrastruktur, die eine reibungslose und geschützte Kommunikation zwischen intelligenten Messsystemen (SMGW) und den beteiligten Marktrollen ermöglicht.MTG unterstützt dabei sämtliche vom BSI TR-03109 definierten Prozesse – von der Produktion und Verwaltung der Smart Meter Gateways über die CLS-Steuerung bis hin zur AS4-basierten MAKO und der Kommunikation über die BDEW-Web-API.

1. Smart Meter PKI: In Zusammenarbeit mit unserem Partner MTG bieten wir die DARZ.CA als Managed Service an. Über diesen Service stellen wir alle benötigten Zertifikatstypen für die Akteure in den vorgeschriebenen Rollen bereit – zuverlässig, sicher und gesetzeskonform. Die MTG Metering CA kommt zudem in On-Premise-Lösungen führender Energieversorger zum Einsatz.

2. Verschlüsselung & Kommunikation: Der MTG CryptoController bietet regelkonforme Sicherheit auf Knopfdruck – schnell, flexibel und effizient. Auf Basis einer leistungsstarken und einheitlichen Sicherheitsarchitektur kann die Lösung flexibel eingesetzt werden für:

- SMGW-Hersteller (GWH) zur Bestückung von Gütesiegel-Zertifikaten in der Produktion,

- Gatewayadministratoren (GWA) zur sicheren Verwaltung von SMGW,

- den Messdatenempfang als passiver EMT (pEMT),

- das CLS-Management als aktiver EMT (aEMT) mit unserem innovativen MTG Mehrwert-Konnektor,

- die AS4-basierte Marktkommunikation (MAKO),

- und die sichere Kommunikation über die BDEW-Web-API für den 24-Stunden-Lieferantenwechsel (LFW24) und die Übermittlung von Schaltinformationen.

3. CLS-Geräte: Der MTG CLS Stack wurde entwickelt, um IoT-Herstellern eine schnelle und unkomplizierte, gesetzeskonforme Anbindung ihrer Geräte an Smart Meter Gateways (SMGW) zu ermöglichen. Mit dieser leistungsstarken Lösung erleichtert MTG die Integration in den Smart Metering-Markt und schafft Herstellern eine sichere, zukunftssichere Grundlage für die Kommunikation ihrer Geräte.

4. Hardware Security Module (HSM): Unser Partner MTG integriert herstellerunabhängig die optimalen HSM, um die Sicherheitsinfrastruktur zu stärken und alle gesetzlichen Vorgaben zuverlässig zu erfüllen. So bleibt Ihre IT-Umgebung auch unter höchsten Anforderungen geschützt.